|

AMD și-a finalizat ancheta cu privire la vulnerabilitățile recent descoperite de laboratoarele CTS și a anunțat că patch-urile de securitate vor fi lansate în curând.

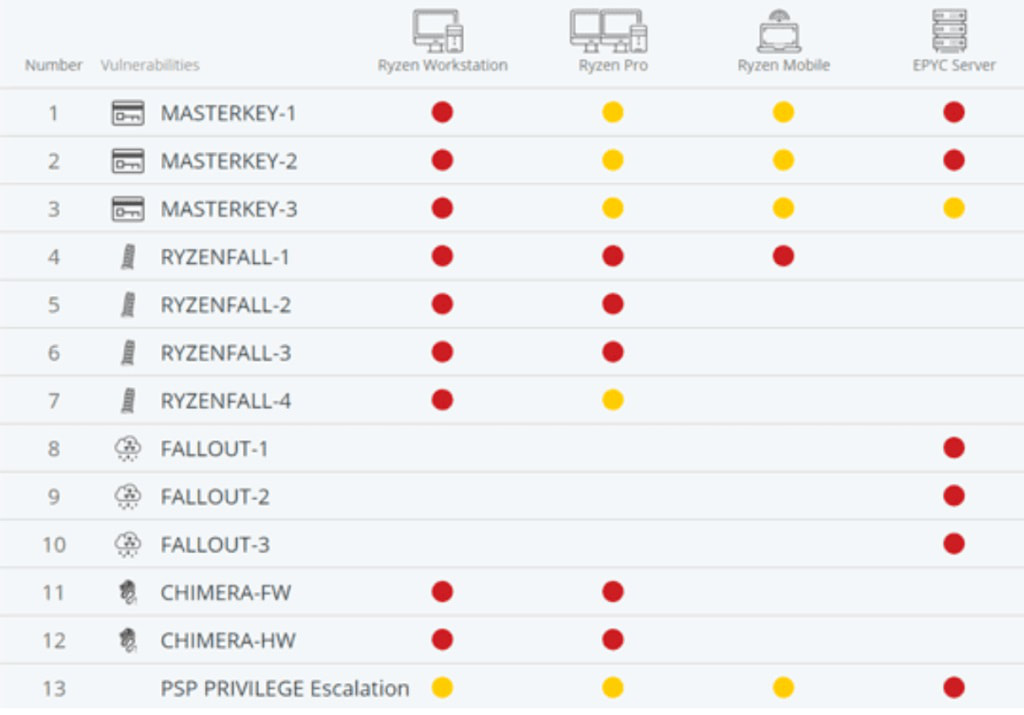

AMD a recunoscut 13 vulnerabilități critice și un backdoor exploatabil în procesoarele Ryzen și EPYC, care au fost descoperite pentru prima oară la începutul lunii martie de către cercetătorii din domeniul securității informațiilor de la CTS Labs. și vulnerabilități Cercetătorii CTS Labs nu au dezvăluit detalii tehnice despre vulnerabilități pentru a evita abuzurile. AMD intenționează să implementeze actualizări de firmware în următoarele săptămâni, pentru a aborda defectele care afectează milioane de dispozitive din întreaga lume. Vulnerabilitățile ar putea fi exploatate pentru a fura date confidențiale, pentru a instala cod rău intenționat pe sistemele AMD și pentru a obține acces deplin la sistemele compromise, potrivit unui analist de securitate a informațiilor. Vulnerabilitățile expun servere, stații de lucru și laptop-uri care folosesc procesoare vulnerabile AMD Ryzen, Ryzen Pro, Ryzen Mobile sau EPYC pentru atacuri. Trebuie remarcat faptul că CTS-Labs a raportat imediat defectele la AMD, Microsoft și "un număr mic de companii care ar putea produce patch-uri și măsuri de atenuare". Analiza efectuată de experții în securitatea informațiilor a evidențiat patru clase (RYZENFALL, FALLOUT, CHIMERA și MASTERKEY) de vulnerabilități care afectează procesoarele și chipset-urile arhitecturii AMD Zen, care conțin, în general, informații confidențiale, cum ar fi parolele și cheile de criptare. . Vulnerabilitatea ar putea face posibilă ignorarea tehnologiei Secure Encrypted Virtualization (SEV) de la AMD și Microsoft Windows Credential Guard. În această săptămână, AMD a publicat un comunicat de presă. "Este important să rețineți că toate problemele ridicate în cadrul anchetei necesită acces administrativ la sistem, un tip de acces care oferă în mod efectiv utilizatorului acces nelimitat la sistem și dreptul de a șterge, crea sau modifica oricare dintre folderele sau fișierele din computer, precum și schimbarea oricărei configurații ", se arată în comunicatul de presă al AMD. "Orice atacator care câștigă acces administrativ neautorizat ar avea o gamă largă de atacuri disponibile mult mai mult decât exploatările identificate în cadrul acestei anchete". Spre deosebire de atacurile Meltdown și Spectre, plasturile AMD nu sunt de așteptat să afecteze performanța sistemului, au declarat cercetătorii din domeniul securității informațiilor . CTS Labs este sceptic cu privire la rezolvarea rapidă a problemelor, susținând că AMD ar putea dura câteva luni pentru a lansa patch-uri pentru cele mai multe vulnerabilități, chiar și unele dintre ele nu au putut fi reparate. sursa: http://noticiasseguridad.com/vulnerabilidades/amd-lanzara-parches-para-las-vulnerabilidades-descubiertas-recientemente/

0 Comments

Leave a Reply. |

Archives

March 2024

Categories

All

|

RSS Feed

RSS Feed