|

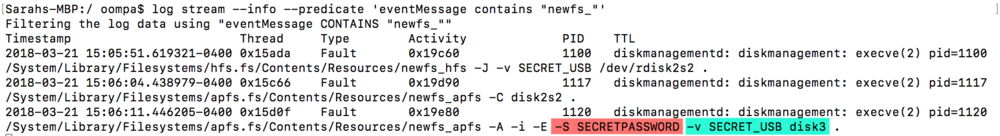

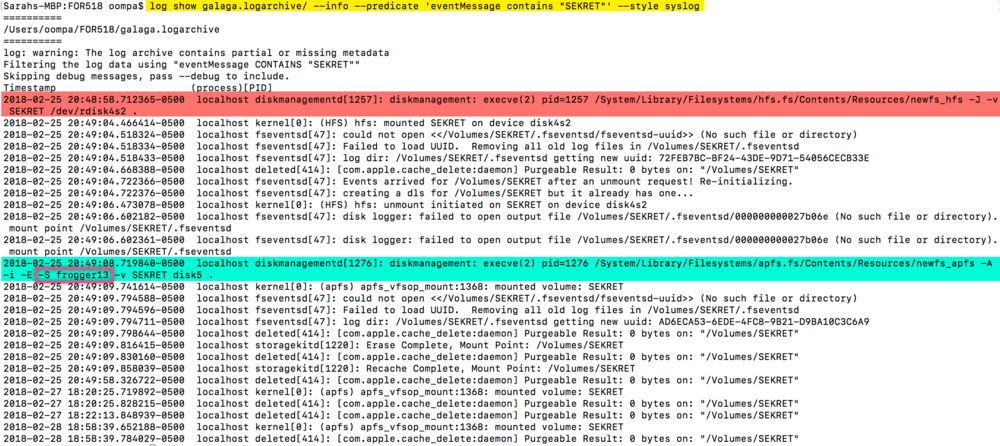

Se pare că 2018 nu este cel mai bun an de macOS în ceea ce privește încrederea pe care o oferă în termeni de confidențialitate și fiabilitate. În luna ianuarie, în doar câteva zile, am reiterat mai întâi un defect de programare care a făcut acceptarea oricărui cuvânt ca parolă la accesarea setărilor App Store . Patru zile mai târziu, am văzut cum un personaj hindus ar putea bloca o mulțime de aplicații pe Mac și iOS. Mai recent, analistul criminalistic Sarah Edwards a descoperit un alt defect de programare majoră în APFS (Apple File System) , sistemul de fișiere care a înlocuit HFS + cu un an în urmă în sistemele de operare Apple, acoperind macOS, iOS, tvOS și WatchOS. Deși cel mai recent sistem de fișiere promite o criptare puternică și îmbunătățiri ale performanțelor față de predecesorul său, defecțiunea găsită de Sarah Edwards determină parola de criptare pentru un volum APFS nou creat pentru a fi stocat în text simplu în jurnale unificat. Acest lucru înseamnă că oricine are acces la înregistrări, chiar sărind permisiunile, ar putea obține parola pentru criptarea sistemului de fișiere și apoi accesarea acestuia. De exemplu, ar putea crea un program malware dedicat colectării înregistrărilor și apoi trimiterea acestora unei persoane rău intenționate. Obținerea parolei este simplă, necesitând doar executarea unei comenzi de la o consolă: Sarah Edwards consideră că acest defect de programare poate fi derivat din alte bug-uri legate de procesul de criptare APFS. În prezent, aceasta a fost găsită numai în mod implicit în versiunile 10.13 și 10.13.1 ale macOS, deși ar putea fi exploatată și în versiuni de întreținere ulterioare atunci când se criptează un volum APFS care anterior nu era criptat, acesta fiind rezultatul obținut de cercetător :

0 Comments

Articol tradus de gogu de aici ...în ciuda ficaților celor #ce_treaba _are _asta _cu_linuxul...dar care poate fi unul din motivele pentru care astăzi sunt pe GNU/Linux

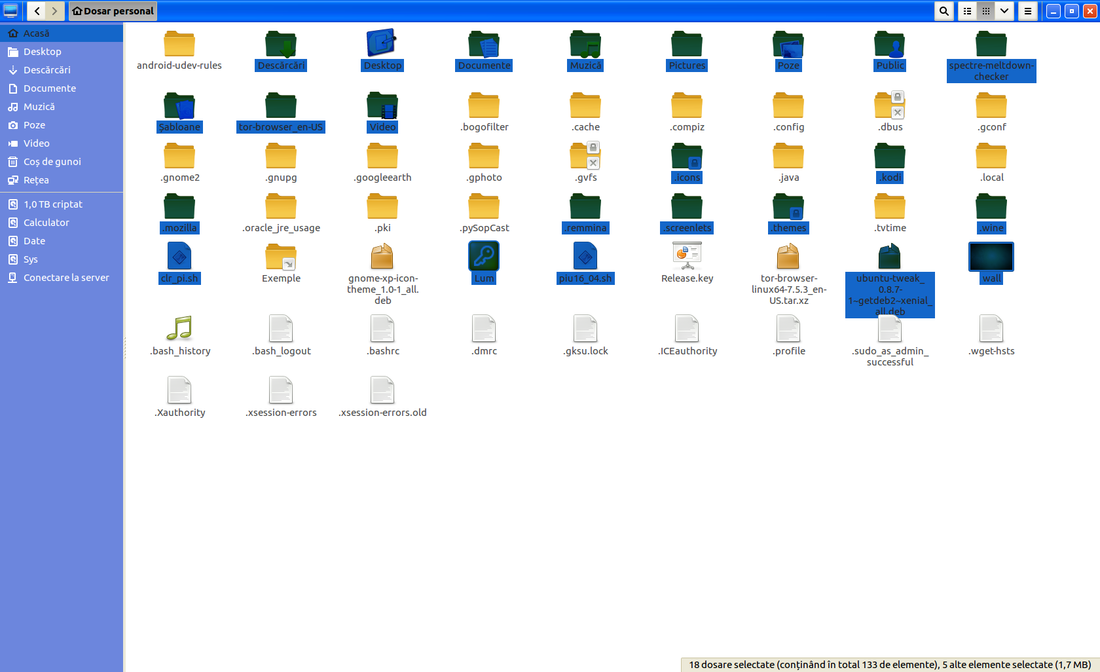

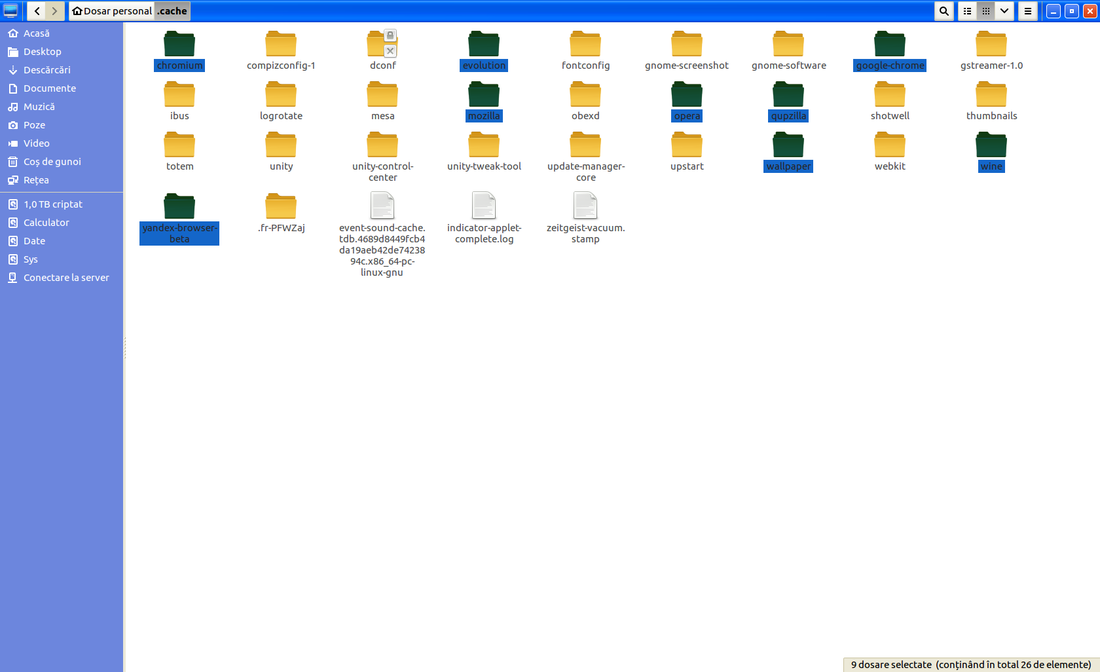

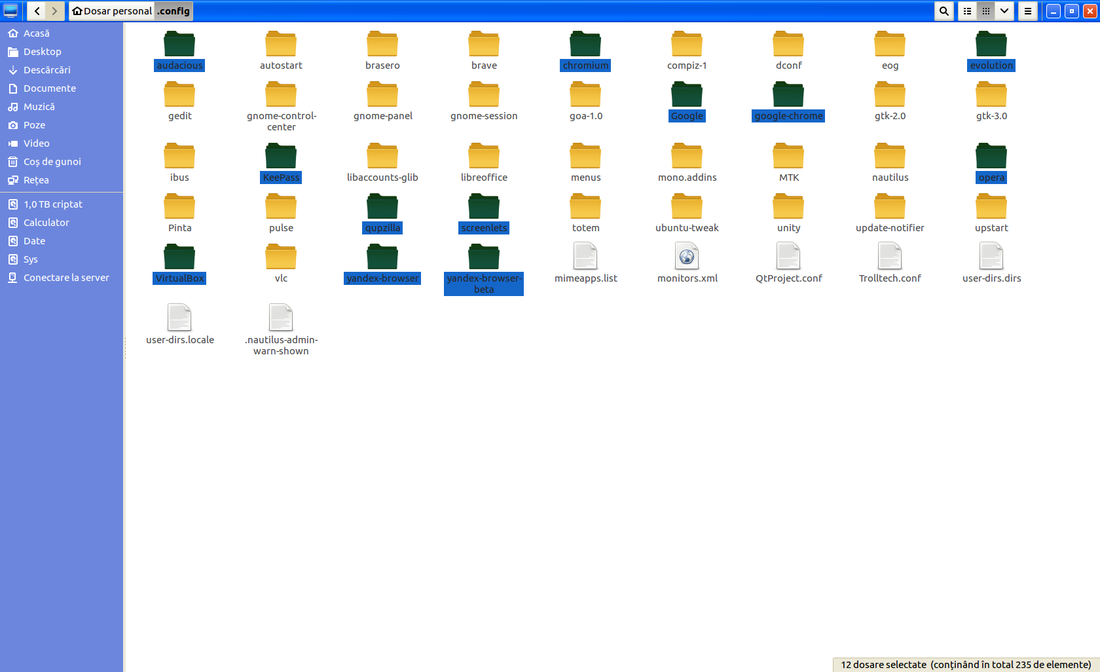

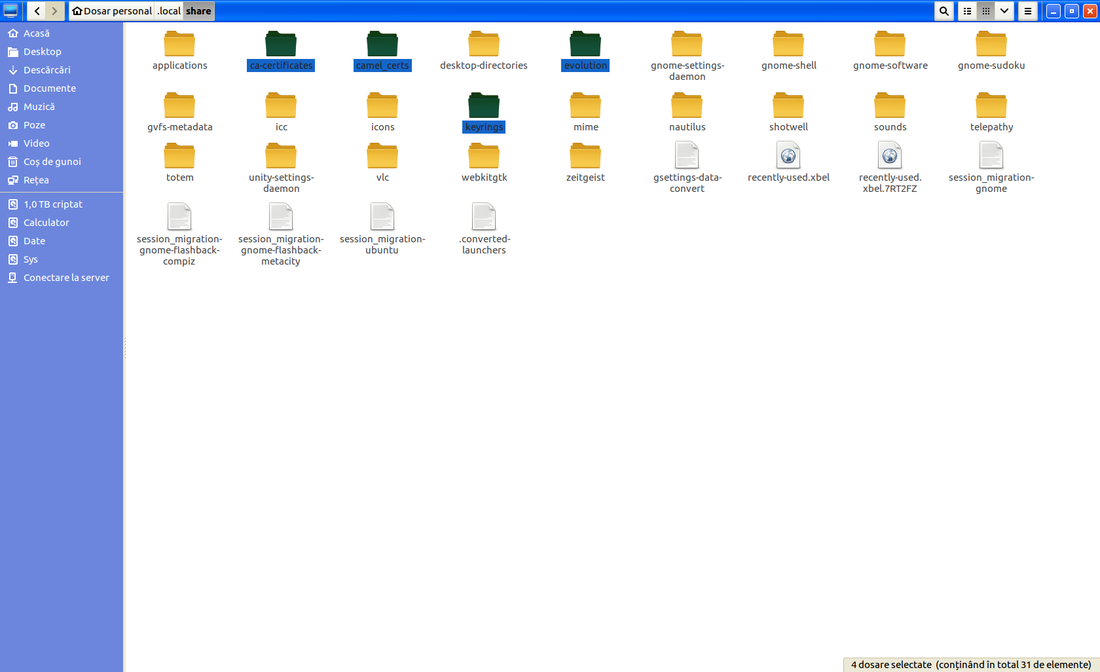

"ILoveYou" - cronica unuia dintre celui mai distructiv virus din istorie de Noah Cruz 09:40:00 Au trecut 18 ani de când internetul a fost atacat de o epidemie cibernetică, care nu a mai fost văzută până acum și merită amintit acest episod catastrofal pentru a privi cât de mult am învățat din incident și cum suntem pregătiți astăzi pentru o confruntare cu o amenințare similară sau mai gravă În luna mai a anului 2000, milioane de oameni din întreaga lume au primit același e-mail de la o "cunoștință ", al cărui mesaj între linii a citit: "vă rugăm să verificați scrisoarea de dragoste pe care v-am trimis-o", iar subiectul a fost "ILOVEYOU" . A adus un atașament similar unui fișier text. Dar declararea dragostei a fost un virus distructiv care sa răspândit de la sine. Virusul a fost programat să înlocuiască toate fișierele cu extensii multimedia, cum ar fi imagini, documente și fișiere MP3, cu copii ale sale . Mai târziu, virusul de tip vierme a trimis un e-mail identic tuturor contactelor din agenda Outlook a victimei. motivul?... ca sa-mi pastrez baza de email-uri cu toate conturile fara sa le mai configurez la fiecare instalare sau reinstalare... mai ales daca ai si o baza cu filtre destul de voluminoasa (pentru client de email eu sunt fan Evolution)... ca sa-mi pastrez browserele cu toate favoritele si parolele aferente...precum si o serie de setari din DE prima din conditii user cu nume identic (eu folosesc o singura litera din alfabet... o sa-l denumesc in tutorialul asta ca z) ...acest lucru e necesar ca dupa copierea inapoi a fisierelor si folderelor pe care le voi mentiona sa nu primesc mesaje de eroare de permisiune la nume calculator (daca imi portez userul) v-a trebui sa fie diferit mai ales atunci cand cele 2 se vor intalni in samba folosesc partitie separata /home (iar cand am spatiu pe hdd mai intotdeauna am si o partitie de stocare criptata) in cazul reinstalarii sau instalarii unei alte distributii mai noi -intru pe hdd cu un parted magic si redenumesc userul din /home din z in z_old -dupa care restartez si pornesc instalarea distributiei urmand pasii specifici fiecarei distributii -cand ajung la nume am grija sa pun numele z (adica numele care-l clonez) -cand ajung la partitionare obligatoriu merg pe varianta custom astfel: partitia de root / ext4 cu formatare partitia de home /home ext4 FARA formatare swap-ul ramane cel vechi sau daca-l creez eu pun max 2Gb chiar daca am 16gb de ram de partitia criptata nu ma ating -finalizez instalarea si dupa restart eventual rulez primul update si/sau upgrade nu recomand (spun din experienta) copierea integrala a continutului userului vechi in userul nou mai ales daca ati schimbat distributia sau versiune distributiei - in /home fac vizibile si folderele ascunse apoi copiez din z_old in z urmatoarele cai -integral toate folderele vizibile (deci fara punct in fata) cu suprascriere ca in figura -din .cache .config .local anumite fisiere si foldere ca in figurile de mai jos cele marcate...evident pentru alte browsere sau aplicatii (pe care stiti ca le folositi) le marcati si pe acelea dupa copiere urmeaza instalarea programelor utilizate de fiecare in cazul meu mi-am facut un mic script de adaugare de repository si instalare de programe pe care le-am strans de-a lungul vremii si le-am tot adaugat sau sters iar ce nu am putut (sau nu am stiut) cum sa-l introduc in script le instalez manual ...indiferent de instalare...dupa finalizare cam toate functioneaza perfect fara multa pierdere de vreme. scriptul piu16_04.sh il puteti descarca de aici:

eu folosesc gnome-flashback-session asa ca pentru alte DE modificatil cu ce va convine... in el am introdus si deblocarea contului de root daca vreti sa va logati in DE pe ubuntu...am dezactivat raportarea erorilor...mutat butoanele pe partea dreapta in flashback...dar le veti vedea voi dupa finalizare (si verificare) se poate sterge z_old definitiv...la mine toata operatia dureaza intre o ora si max 2 ore cu tot cu customizari si update pentru clonarea pe alt calculator copiati din folderul z_old pe un mediu extern folderele aratate mai sus Sper sa va fie de folos si sunt deschis la sugestii daca se poate optimiza mai bine un articol tradus de gogu preluat de aici: Un raport Daily Beast susține că personajul hackerului Guccifer 2.0 - cunoscut pentru scurgerea datelor furate de la Comitetul Național Democrat în 2016 - a fost legat de un agent de informații rus al GRU. Eroarea lui Guccifer: hackerul a uitat să activeze un VPN înainte de a intra într-un cont de rețea socială. Această mențiune a permis în cele din urmă cercetătorilor din Statele Unite să facă legătura între personaj și o adresă IP la Moscova. De fapt, au urmărit-o direct la sediul GRU . Guccifer 2.0 a luat măsuri de precauție pentru a rămâne anonim de luni de zile, totuși, o mică eroare poate fi distrusă întreaga acoperire. O astfel de greșeală poate părea de neconceput unui astfel de hacker proeminent și aparent puternic, dar experții în securitate notează că toată lumea face greșeli . Și oricine a fost preocupat de securitatea operațiunilor, procesul de limitare a informațiilor pe care o parte externă le poate descoperi, știe că nu pot avea încredere în a fi perfectă. "Este foarte ușor pentru un hacker să eșueze chiar dacă și-au perfecționat meseria", spune David Kennedy, CEO al firmei de securitate TrustedSec, care a lucrat anterior la NSA și la unitatea de informații Corps Marine Corps. "Se întâmplă tot timpul, chiar și pentru cei mai calificați atacatori, pentru că aveți nevoie doar de un pachet în care un atacator nu a crezut sau date care nu au fost destinate să ajungă la o anumită destinație pentru a-și găsi originea". Din exterior, lumea fără chip a spionajului cibernetic și agresiunea digitală a statului-națiune are un aer de drama și mister. Oamenii ca Guccifer 2.0 sau așa-numitele grupuri avansate de piraterie cu persistente amenințări au o anumită mistică care face ca faptele lor să fie și mai deranjante, ca și cum ar fi fost atacate de o fantomă. Dar, în practică, este ușor de văzut că munca nu este deloc plină de farmec și că indivizii din spatele ei sunt, desigur, oameni obișnuiți. Deși poate părea surprinzător de fiecare dată, hackerii de elită fac adesea greșeli cruciale de novici . Hackerii nord-coreeni au expus accidental adresele IP în timpul atacului lor asupra Sony Pictures în 2015. Anchetatorii au urmărit doi dintre fondatorii pieței de pe piața Silk Silk Road, pur și simplu pentru că ambii bărbați și-au folosit adresele de e-mail personale pentru a crea conturi similare cu proiectul Și cercetătorii de la firmă antivirus rus Kasperksy Labs au expus dovezi în 2015 ale unui grup de pirați elita legat de NSA, după ce grupul a lăsat accidental unele adrese IP deținute să expire, permițând Kaspersky să le cumpere și să urmărească malware-ul care le-a telefonat În ciuda aurei imbatabile, hackerii Black Hat nu trebuie să fie la vârful terenului lor. Diferitele niveluri de calificare sunt suficiente pentru diferite proiecte, iar obiectivul este, de obicei, de a face minimul necesar și de a salva resursele în loc să facă totul complet ermetic. "Un punct cheie atunci când oamenii vorbesc despre" grupuri "este că, în multe cazuri, operatorii nu vor ști întotdeauna exact ceea ce fac sau cum funcționează lucrurile, indiferent de cât de avansate sunt instrumentele", spune Will Strafach, cercetător la securitatea mobilă și președintele Grupului Sudo Security. Deși greșelile pot fi dăunătoare operațiunilor ofensive, încercarea de a evita greșelile este atât de importantă atunci când oamenii folosesc cele mai bune practici de securitate ale operațiilor pentru a se apăra sau pentru alții și folosesc controlul informațiilor ca modalitate de a de protecție. Pentru un supraviețuitor care fuge de un abuzar, un disident politic sau un activist, costul greșelilor mici poate fi enorm. "Există situații în care jurnaliștii / activiștii / apărătorii drepturilor omului au mult în joc", spune Eva Gelperin, directorul securității informatice pentru Fundația Electronic Frontier. Sper să folosesc povestea lui Guccifer 2.0 [în formare] pentru a clarifica faptul că nu trebuie să protejezi totul de toți. Dar este necesar să se identifice comportamentele cu risc ridicat cu consecințe potențial catastrofale și să fie disciplinate pentru a evita acest lucru ". Și, deși eroarea umană este omniprezentă, experții subliniază faptul că este important să fim atenți la posibilitatea ca o eroare să fie de fapt un steag fals și să fie înșelătoare intenționat pentru observatori și cercetători. "Știm cu toții că facem greșeli, dar cred că există mult scepticism dacă Guccifer 2.0 nu a reușit sau nu", spune Kennedy de TrustedSec. "Este absolut posibil, dar când vine vorba de un stat naŃional al cărui obiectiv principal este spionajul, este întotdeauna dificil de știut". Oamenii care hack celebrități nu merită prea mult credit, deoarece operațiunile de spionaj cibernetic și de piraterie inevitabil duc uneori la erori de mare importanță. Dar nu le acordați prea mult credit pentru greșelile care se pot întâmpla oricui. Crezi că Guccifer a făcut o greșeală sau este pur și simplu un truc? - Vă rugăm să distribuiți postarea pe rețelele sociale. ...daca te bagi in teica....te mananca po...

Se întâmpla de multe ori sa facem nu știu ce treaba ...după care urmează sa plecam sau sa adormim...și parca am vrea sa se oprească singura unitatea după un anumit timp....deci nu suspendare sau hibernare ci....pur și simplu shutdown programat.

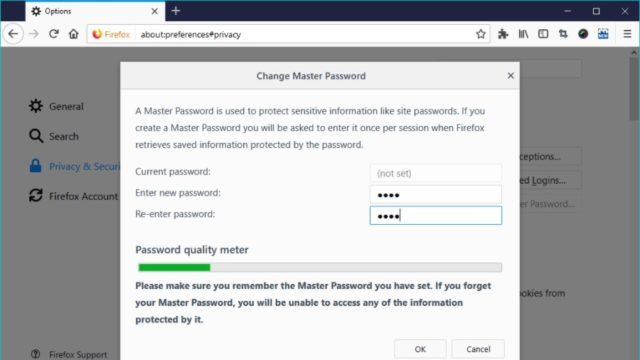

deci primul pas ar fi crearea unui mic fișier script cu comanda... pentru shutdown în 30 de minute #!/bin/bash shutdown -h +30 sau pentru o ora #!/bin/bash shutdown -h +60 le salvați pe fiecare cu numele 30.sh sau 60.sh...puteți sa schimbați și iconița ca sa fie relevanta pasul 2 ar fi sa asigurati executia fara sa va ceara parola iar asta se poate face prin editarea fisierului (evident cu drepturi de root) din calea /etc/sudoers ... astfel daca numele userului este xxxx se editeaza ca exemplul de mai jos # Host alias specification # User alias specification # Cmnd alias specification # User privilege specification root ALL=(ALL:ALL) ALL # Members of the admin group may gain root privileges %admin ALL=(ALL) ALL # Allow members of group sudo to execute any command %sudo ALL=(ALL:ALL) ALL # Allow user xxxx to execute reboot without sudo xxxx ALL=NOPASSWD: /sbin/reboot, /sbin/shutdown # See sudoers(5) for more information on "#include" directives: #includedir /etc/sudoers.d se salveaza si puteti sa faceti si probe... la mine functioneaza pe ubuntu 16.04 Puteți fi sigură după ce ați setat o parolă de bază în browserul web Firefox, dar nu este la fel de sigur pe cât credeți. Anul trecut, Mozilla a făcut o revizuire importantă a browserului său sub forma Firefox Quantum. Dar organizația non-profit a uitat să repare găurile de securitate care există în browserul său "foarte rapid" timp de nouă ani.

Schema de criptare utilizată pentru funcția de master parolă este suficient de eficientă și poate fi ușor încălcată de forța bruta , potrivit Wladimir Palant, care este creatorul AdBlock Plus. În mod surprinzător, problema nu a fost descoperită recent, dar acum nouă ani , când a fost raportat trackerul de erori Mozilla.7 Funcția Master Password este prezentă în browserul Firefox și în clientul de poștă electronică Thunderbird. Este folosit pentru a proteja datele de autentificare stocate de utilizatori. După ce se uită la codul sursă, Wladimir subliniază că numărul de iterații SHA1 pentru parola principală este de numai 1, adică este aplicat o singură dată. Este foarte scăzută în comparație cu practica industriei, care este în jur de 10.000. Numărul redus de iterații face managerul de parole vulnerabil la atacatori . Cu ajutorul GPU-urilor moderne , o parolă master master ar putea fi descifrată în mai puțin de un minut cu ajutorul atacurilor de force brute. O posibilă cale de ieșire este păstrarea parolelor lungi și puternice de master. Potrivit lui Mozilla, lucrurile ar fi în ordine după lansarea noii componente a managerului de parole, care este denumită în prezent " Lockbox ". Sunteți un utilizator Firefox, ce părere aveți despre această situație? - Vă rugăm să distribuiți postarea pe rețelele sociale. Sursa: Fossbytes AMD și-a finalizat ancheta cu privire la vulnerabilitățile recent descoperite de laboratoarele CTS și a anunțat că patch-urile de securitate vor fi lansate în curând.

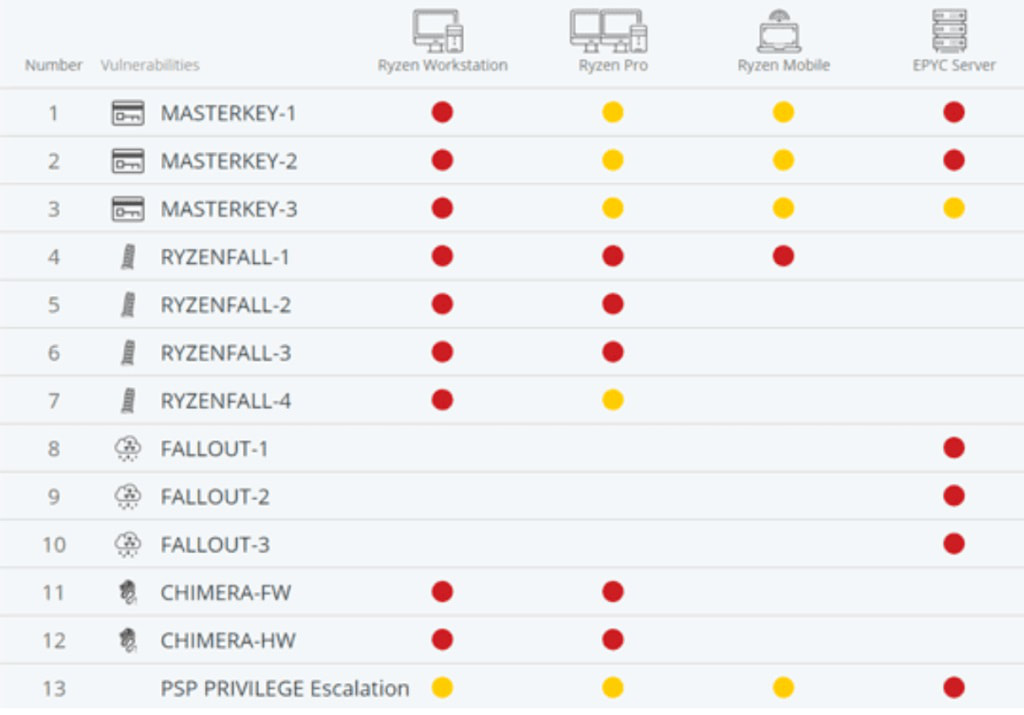

AMD a recunoscut 13 vulnerabilități critice și un backdoor exploatabil în procesoarele Ryzen și EPYC, care au fost descoperite pentru prima oară la începutul lunii martie de către cercetătorii din domeniul securității informațiilor de la CTS Labs. și vulnerabilități Cercetătorii CTS Labs nu au dezvăluit detalii tehnice despre vulnerabilități pentru a evita abuzurile. AMD intenționează să implementeze actualizări de firmware în următoarele săptămâni, pentru a aborda defectele care afectează milioane de dispozitive din întreaga lume. Vulnerabilitățile ar putea fi exploatate pentru a fura date confidențiale, pentru a instala cod rău intenționat pe sistemele AMD și pentru a obține acces deplin la sistemele compromise, potrivit unui analist de securitate a informațiilor. Vulnerabilitățile expun servere, stații de lucru și laptop-uri care folosesc procesoare vulnerabile AMD Ryzen, Ryzen Pro, Ryzen Mobile sau EPYC pentru atacuri. Trebuie remarcat faptul că CTS-Labs a raportat imediat defectele la AMD, Microsoft și "un număr mic de companii care ar putea produce patch-uri și măsuri de atenuare". Analiza efectuată de experții în securitatea informațiilor a evidențiat patru clase (RYZENFALL, FALLOUT, CHIMERA și MASTERKEY) de vulnerabilități care afectează procesoarele și chipset-urile arhitecturii AMD Zen, care conțin, în general, informații confidențiale, cum ar fi parolele și cheile de criptare. . Vulnerabilitatea ar putea face posibilă ignorarea tehnologiei Secure Encrypted Virtualization (SEV) de la AMD și Microsoft Windows Credential Guard. În această săptămână, AMD a publicat un comunicat de presă. "Este important să rețineți că toate problemele ridicate în cadrul anchetei necesită acces administrativ la sistem, un tip de acces care oferă în mod efectiv utilizatorului acces nelimitat la sistem și dreptul de a șterge, crea sau modifica oricare dintre folderele sau fișierele din computer, precum și schimbarea oricărei configurații ", se arată în comunicatul de presă al AMD. "Orice atacator care câștigă acces administrativ neautorizat ar avea o gamă largă de atacuri disponibile mult mai mult decât exploatările identificate în cadrul acestei anchete". Spre deosebire de atacurile Meltdown și Spectre, plasturile AMD nu sunt de așteptat să afecteze performanța sistemului, au declarat cercetătorii din domeniul securității informațiilor . CTS Labs este sceptic cu privire la rezolvarea rapidă a problemelor, susținând că AMD ar putea dura câteva luni pentru a lansa patch-uri pentru cele mai multe vulnerabilități, chiar și unele dintre ele nu au putut fi reparate. sursa: http://noticiasseguridad.com/vulnerabilidades/amd-lanzara-parches-para-las-vulnerabilidades-descubiertas-recientemente/ |

Archives

March 2024

Categories

All

|

RSS Feed

RSS Feed